한국전력공사 모의해킹 개인정보 45만 건 유출 우려! 취약점 50개 서비스에서 발견

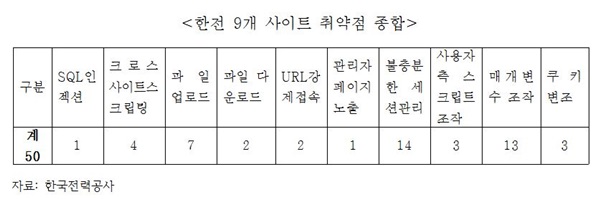

국회 산업통상자원중소벤처기업위원회 김규환 의원(자유한국당.비례대표)이 20일 한국전력공사로부터 제출받은 자료에 따르면, 한전이 실시한 정보시스템 모의 해킹 결과자료에 따르면 대상시스템 9대에서 50건의 취약점이 발견됐습니다.

전체적으로 서비스 권한권리(불충분한 세션관리)가 되어 있지 않는 경우가 많습니다. 이중 위험도가 높아 우선적으로 조치해야 할 취약점은 SQL인젝션, 파일 업로드/다운로드, 불충분한 세션 관리 취약점입니다.

일반적으로 조치관점에서 웹 취약점을 보면 파라미터 검증 불충분, 권한관리 불충분, 부적절한 시스템 구조로 나누어 볼 수 있습니다. 한전의 경우 취약점 진단에서 3가지 분류 항목에 해당되는 취약점이 모두 도출되었습니다.

1.파라미터 검증 불충분(SQL 인젝션, 크로스사이트 스크립팅, 파일 업로드/다운로드 - ‘송변전용지보상관리 시스템’의 경우 SQL인젝션을 통해 458,640개의 개인정보를 확인 할 수 있음(주민번호 평문으로 저장).

2.권한관리 불충분(URL 강제접속, 불충분한 세션 관리, 매개변수 조작) - ‘송변전용보상관리 시스템’의 경우 권한 없는 사용자가 비밀번호를 변경하는 서비스에 강제로 접속하여 타인의 비밀번호를 변경 할 수 있음.

3.부적절한 시스템 구조(관리자 페이지 노출, 사용자 측 스크립트 조작, 쿠키변조) - ‘지중순시용역 통합관리 시스템’의 경우 휴대폰 인증번호를 자바스크립트를 통해 확인하고 있어서 해당 스크립트 조작을 통해 휴대폰 인증 없이 로그인 가능

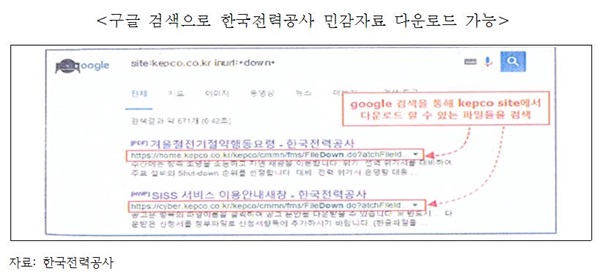

구글해킹을 통해 내부민감(도면, 시험성적서, 등기부 등본, 핵심자료 엑셀문서 등) 파일이 쉽게 노출 가능한 것으로 확인됐습니다.

이는 △구글검색을 통해 대상 사이트에 대한 기본자료 검색 △파일다운로드 경로에 분석을 통한 다운로드 서비스 취약점 유추 △다운로드 자동화 스크립트를 작성하여 공격 시도 순으로 진행된 시나리오입니다.

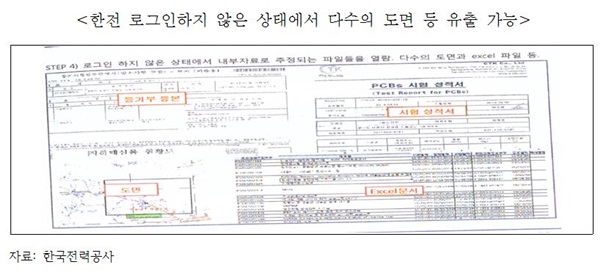

테스트 결과, 로그인 하지 않은 사외 사용자가 내부 문서를 쉽게 열람 혹은 악용 할 수 있는 것이 드러났으며 발견된 취약점 종류는 불충분한 세션관리와 매개변수 조작입니다.

전문가들은 불충분한 세션관리 문제는 수정하기가 어렵지만 즉시 보완을 해야 하는 취약점이라고 말했습니다.

모의해킹테스트는 한국전력공사 보안담당자의 사전 승인을 득한 후에 협의된 정보 시스템을 대상으로 시스템 보안 수준을 점검한 것입니다.

이를 통해 정보 시스템의 보안 취약점을 도출하고 이를 사전에 제거함으로써 내·외부의 악의 적인 공격으로부터 대상 서비스 및 정보를 보호하기 위한 목적이었습니다.

김규환 의원은, “테스트에서 드러난 대부분의 취약점은 보안시점에서부터 고려했어야 하는 문제점”이라며 “모의해킹테스트는 특정한 서비스를 기준으로 시행한 것이라서 더 많은 취약점을 찾아내기 위한 정기적인 해킹테스트가 필요하지만 한전은 시행하지 않았다.”고 했습니다.